Nhưng nếu người dùng từ chối thì cũng không sao cả, bởi vì ransomware này sẽ cung cấp luôn đoạn mã mở khóa ngay bên dưới.

Cơn sốt PlayerUnknown’s Battleground (PUBG) không chỉ kéo theo sự bùng nổ của dòng game battle royale mà còn trở thành nguồn cảm hứng bất tận cho rất nhiều khía cạnh công nghệ khác, trong đó có cả… ransomware.

Mới đây, đội ngũ MalwareHunter và BleepingComputer đã phát hiện ra một loại ransomware mới mà họ tạm gọi là PUBG ransomware. Không chỉ đặc biệt ở cái tên, ransomware này còn sở hữu phương thức hoạt động độc đáo, khác lạ so với những phần mềm độc hại tương tự khác: Thay vì đòi tiền chuộc, PUBG ransomware lại yêu cầu người chơi phải chơi tựa game đình đám của Bluehole trong vòng 1 tiếng mới có thể mở khóa dữ liệu của mình.

PUBG ransomware yêu cầu người dùng phải chơi game 1 tiếng mới có thể mở khóa dữ liệu.

Cụ thể, sau khi tấn công và mã hóa thành công các tài liệu trong thiết bị người dùng, ransomware này sẽ đưa ra thông báo: “Các file của bạn đã bị PUBG ransomware mã hóa. Nhưng đừng lo, quá trình mở khóa sẽ không hề phức tạp đâu. Tôi không cần tiền. Tôi chỉ cần bạn chơi PUBG trong vòng 1 tiếng là được”.

Tuy nhiên, sự độc đáo vẫn chưa dừng lại ở đó. Ransomware này thậm chí còn cung cấp luôn cả đoạn mã mở khóa dữ liệu cho những người dùng không thích chơi game. Như vậy, thay vì lãng phí 1 giờ “sinh tồn” trong tựa game PUBG, người dùng chỉ cần nhập đoạn mã nhận được vào là lại có thể tiếp tục sử dụng thiết bị như bình thường.

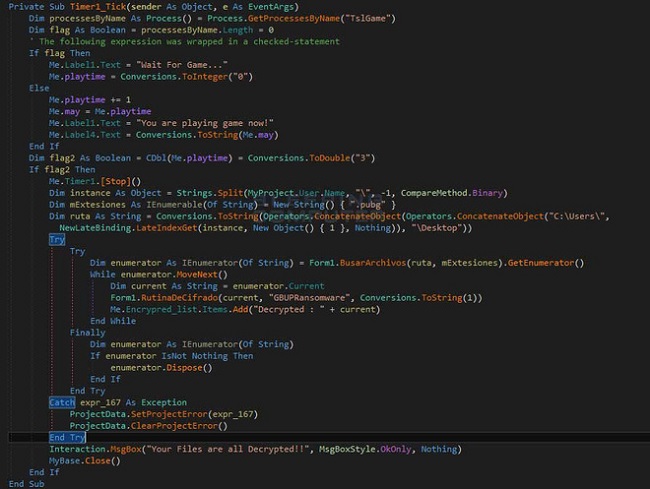

Bên cạnh đó, ransomware này sẽ theo dõi thiết bị và tìm kiếm quá trình xử lý thông tin có tên gọi “TslGame” xảy ra khi người dùng bắt đầu chơi PUBG. Và mặc dù lượng thời gian yêu cầu là 1 tiếng nhưng BleepingComputer cho biết quá trình mở khóa dữ liệu sẽ bắt đầu chỉ 3 giây sau khi khởi động tựa game này.

PUBG ransomware chỉ theo dõi xem file TslGame.exe đã chạy hay chưa chứ không thực sự theo dõi quá trình chơi game của người dùng.

Mặt khác, vì là một phần mềm vẫn còn đơn giản, không quá phức tạp nên PUBG ransomware hoàn toàn có thể bị qua mặt một cách dễ dàng. Như đã nêu trên, ransomeware này chỉ kiểm tra thông tin quá trình “TslGame” chứ không quan tâm người dùng có thực sự đang chơi game hay không. Vì thế, chúng ta hoàn toàn có thể đổi tên một file .exe nào đó thành TslGame.exe và khởi động nó để giải mã dữ liệu của mình.

Đây cũng không phải lần đầu tiên xuất hiện một ransomeware yêu cầu người dùng phải chơi game thay vì đòi tiền chuộc. Trong năm 2017, đội ngũ MalwareHunter cũng đã phát hiện ra RensenWare buộc người dùng phải đạt 2 tỉ điểm trong TH12 Game mới có thể mở khóa dữ liệu.